Key Takeaways

- IAM als operative Grundlage: Identitäts- und Zugriffsmanagement regelt, wer in deinem Unternehmen auf welche Tools und Daten zugreifen darf.

- Klassische IAM-Tools setzen interne Expertise voraus: Microsoft Entra ID, Okta oder JumpCloud sind leistungsfähige Plattformen, aber sie konfigurieren sich nicht selbst. Ohne jemanden, der das Rollenmodell pflegt, das Onboarding betreut und das Offboarding konsequent durchführt, bleibt das Potenzial ungenutzt.

- Die meisten IAM-Projekte in KMU scheitern nicht an der falschen Tool-Wahl, sondern an der Migration und der fehlenden internen Kapazität für Betrieb und Pflege.

- deeploi übernimmt die Arbeit, die IAM-Tools offenlassen: deeploi übernimmt die gesamte operative Umsetzung, vom automatisierten Onboarding über rollenbasierte Zugriffsrechte bis zum vollständigen Offboarding.

IAM-Tools im Vergleich: Welche IAM-Lösung passt zu deinem Unternehmen?

Wer hat in deinem Unternehmen gerade Zugriff auf welche Tools, und wer sollte es eigentlich nicht mehr haben? Für wachsende KMU ist Identitäts- und Zugriffsmanagement längst keine optionale Sicherheitsmaßnahme mehr. Die entscheidende Frage ist nicht, welches IAM-Tool die meisten Features hat, sondern wer die Arbeit dahinter übernimmt. Dieser Artikel hilft dir, die richtige IAM-Lösung für dein Unternehmen zu finden.

Was sind Identity & Access Management (IAM) Tools?

Identitäts- und Zugriffsmanagement beantwortet eine zentrale Frage: Wer darf in deinem Unternehmen auf welche Systeme, Daten und Anwendungen zugreifen? IAM-Software regelt dabei den gesamten Lebenszyklus einer digitalen Identität, von der Erstellung am ersten Arbeitstag über Rollenänderungen bis zur Deaktivierung beim Offboarding.

Kurz gesagt: IAM-Tools sorgen dafür, dass die richtigen Personen zur richtigen Zeit den richtigen Zugriff haben, und alle anderen draußen bleiben. Dabei geht es nicht nur um Passwörter, sondern um ein durchgängiges Berechtigungskonzept, das mit deinem Unternehmen wächst.

Gut zu wissen: IAM ist kein Tool, das man kauft und dann läuft. Jemand muss das Rollenmodell entwerfen, Gruppen pflegen und Ausnahmen bearbeiten. Bei KMU verursacht nicht das Tool einen hohen Aufwand, sondern die Arbeit dahinter.

Welche Kategorien von IAM-Tools gibt es?

Der IAM-Markt gliedert sich in vier Kernkategorien, die jeweils unterschiedliche Aufgaben abdecken:

- Access Management kümmert sich um den sicheren Login: Single Sign-On (SSO), Multi-Faktor-Authentifizierung (MFA) und Conditional Access sorgen dafür, dass sich Mitarbeitende einmal anmelden und sicheren Zugriff auf alle freigegebenen Apps erhalten.

- Identity Governance & Administration (IGA) regelt, wer welche Berechtigungen hat und wie lange. Der Joiner-Mover-Leaver-Prozess läuft automatisiert: Eine neue Rolle bedeutet neue Zugriffsrechte, alte werden automatisch entzogen.

- Privileged Access Management (PAM) schützt besonders sensible Konten. Admin-Rechte werden nicht dauerhaft vergeben, sondern nur temporär und nach Genehmigung, mit lückenlosem Session-Monitoring.

- Customer IAM (CIAM) richtet sich nicht an Mitarbeitende, sondern an externe Nutzer:innen. Kund:innen eines Online-Shops können ihr eigenes Konto sicher und DSGVO-konform selbst verwalten.

Für Unternehmen mit 30–200 Mitarbeitenden ist diese Aufteilung wichtig zu kennen, aber in der Praxis selten eins zu eins umsetzbar. Denn jede dieser Kategorien als eigene Einzellösung zu betreiben, bedeutet: vier verschiedene Tools, vier Admin-Oberflächen, vier Verträge und jemanden, der das alles konfiguriert und pflegt.

Die meisten wachsenden Unternehmen brauchen keine Enterprise-IAM-Suite mit hunderten Konfigurationsoptionen. Sie brauchen eine Lösung, die rollenbasierte Zugriffskontrolle, automatisierte Benutzerbereitstellung und MFA-Enforcement zuverlässig abdeckt. Genau das ist der Ansatz von deeploi: kein separates IAM-Projekt, sondern Zugriffsmanagement als automatischer Bestandteil des gesamten IT-Betriebs.

{{cta}}

Die besten IAM-Tools im Vergleich

Welche IAM-Lösung passt zu deinem Unternehmen? Das hängt von mehreren Faktoren ab. Die folgende Vergleichstabelle stellt fünf relevante IAM-Lösungen nach einheitlichen Kriterien gegenüber.

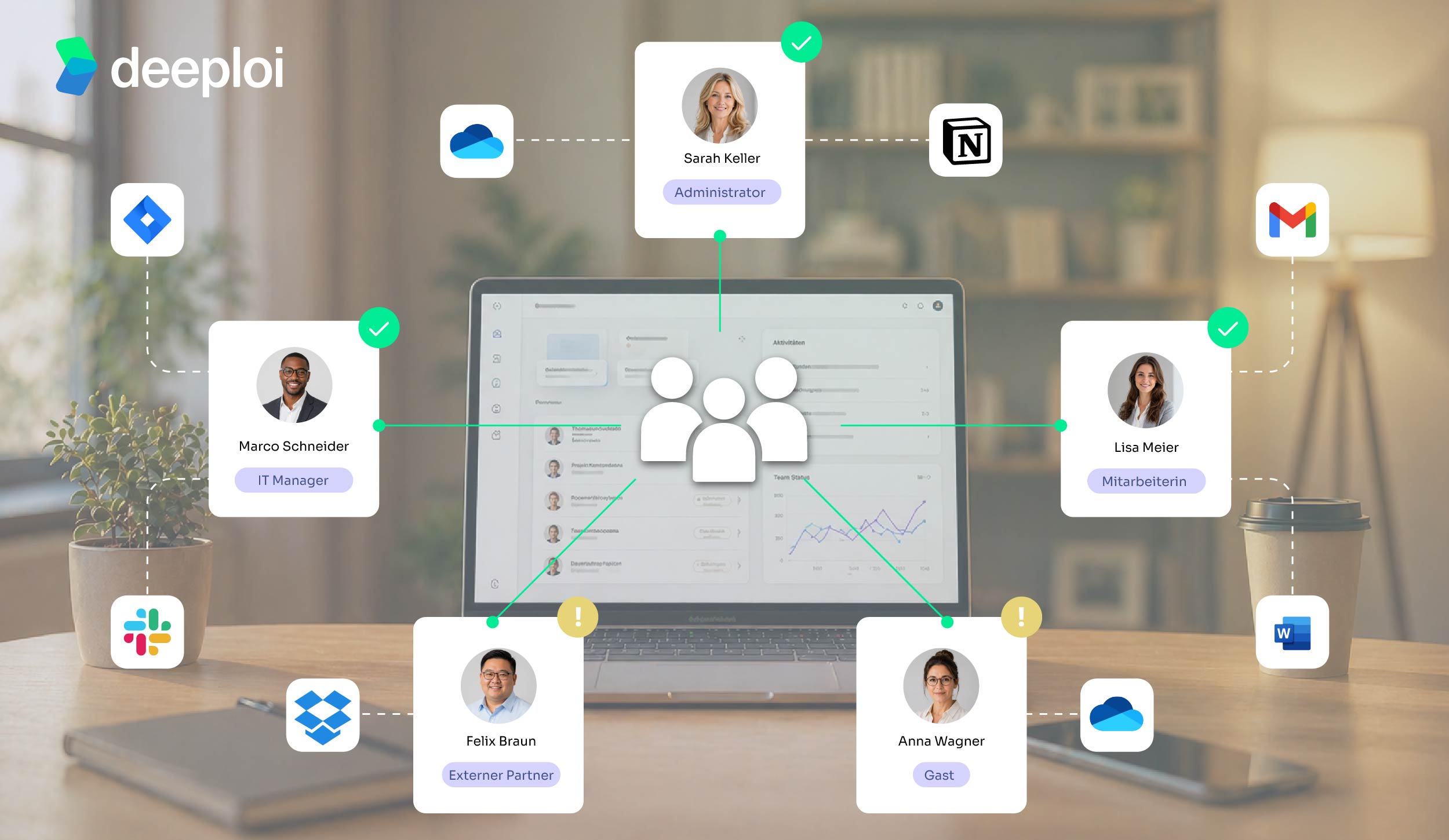

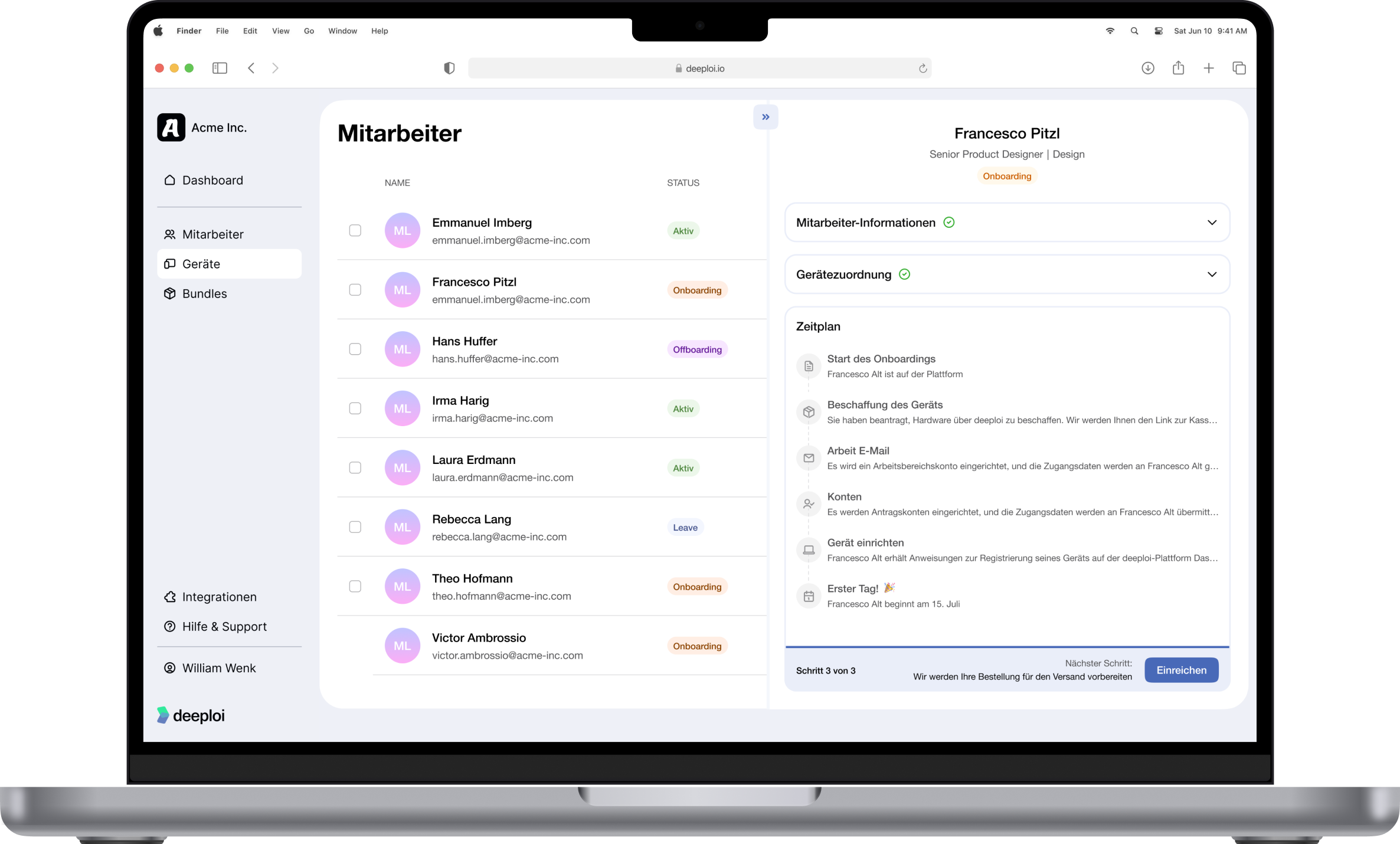

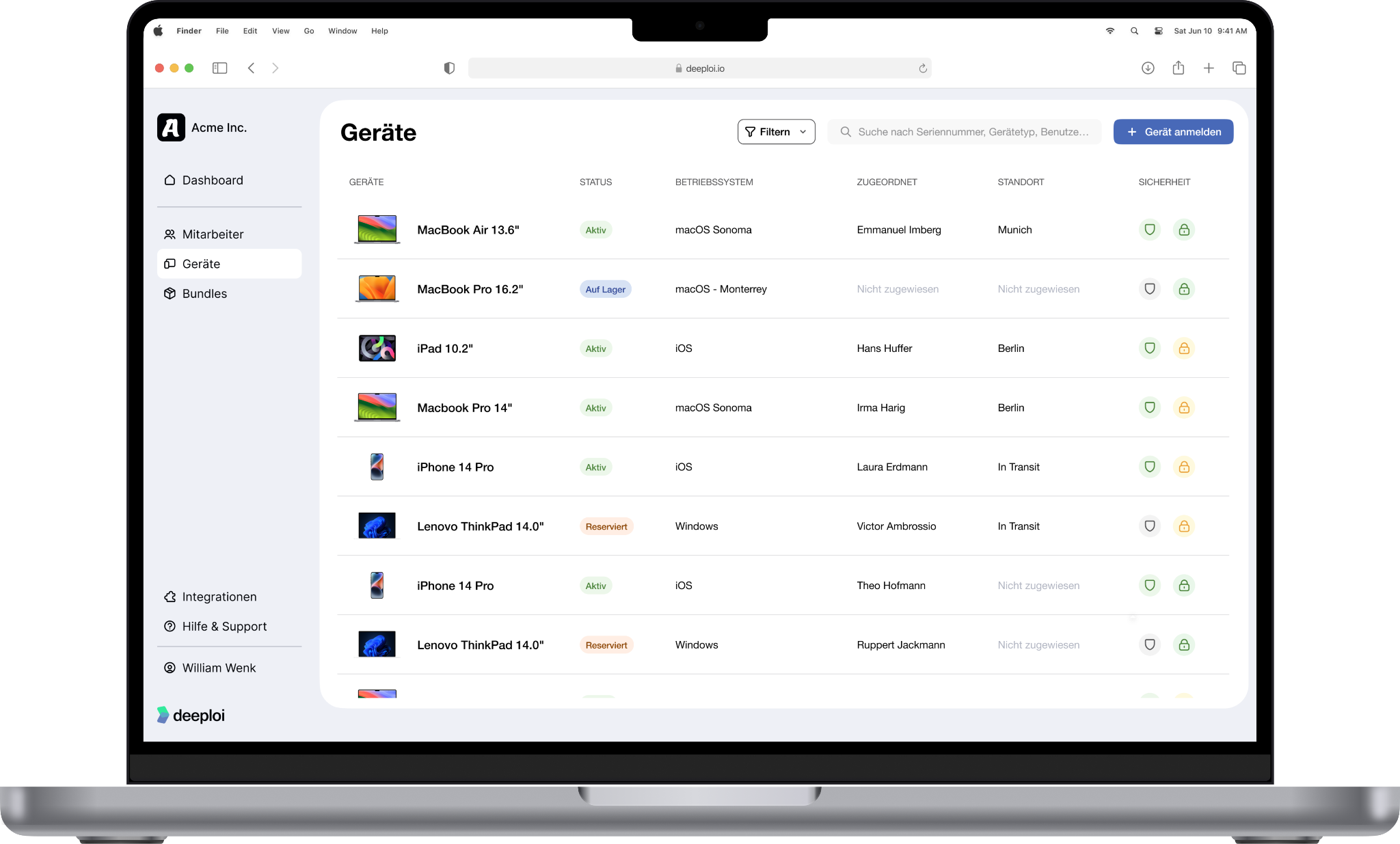

deeploi: Die All-in-One-IT-Plattform

deeploi ist kein klassisches IAM-Tool. Es ist eine IT-as-a-Service-Plattform, die IAM-Aufgaben operativ übernimmt. Der entscheidende Unterschied: Bei reinen IAM-Lösungen kaufst du eine Software und musst sie selbst konfigurieren, pflegen und betreiben. Bei deeploi ist der operative Layer inklusive. Du füllst in wenigen Minuten ein kurzes Onboarding-Formular aus, und deeploi erledigt den Rest.

Das bedeutet konkret:

- Automatisiertes On- und Offboarding in 3–5 Minuten

- Rollenbasierte Bundles für konsistente Zugriffsvergabe

- Zentrales Account-Management in Microsoft 365 und Google Workspace

- MFA-Enforcement auf Workspace-Ebene

- Schneller und zuverlässiger menschlicher IT-Support auf Deutsch und Englisch.

- ISO-27001-zertifiziert und DSGVO-konform, mit Hosting auf AWS in Deutschland.

Besonders geeignet ist deeploi für KMU mit 30–200+ Mitarbeitenden, die kein dediziertes IT-Team haben oder ihre IT-Abteilung entlasten möchten. Dabei übernimmt deeploi die komplette operative Identitäts- und Zugriffsverwaltung als Service, sodass eine Einstellung eines internen Identity Engineers nicht mehr notwendig ist.

Microsoft Entra ID

Microsoft Entra ID (ehemals Azure Active Directory) ist die Standard-IAM-Lösung für Unternehmen im Microsoft-365-Ökosystem. Wenn dein Team bereits mit M365 arbeitet, ist Entra ID in der Basisfunktionalität bereits enthalten. Die Stärken liegen klar in der tiefen Integration: Single Sign-On für Microsoft-Apps, Conditional Access Policies, Verzeichnisdienste und Privileged Identity Management (PIM) für die Verwaltung privilegierter Konten.

Entra ID braucht jemanden, der Conditional Access konfiguriert, Gruppen pflegt und den Joiner-Mover-Leaver-Prozess manuell abbildet. Ohne interne Admin-Kapazität bleibt das Potenzial ungenutzt.

Okta

Okta IAM ist eine cloud-native Plattform, die sich besonders für Unternehmen mit sehr komplexen Multi-Cloud-Umgebungen eignet. Der App-Katalog umfasst tausende Integrationen, und die SSO- sowie MFA-Funktionalität gehört zu den ausgereiftesten am Markt. Dazu kommen Lebenszyklusmanagement und API-Zugriffsverwaltung für anspruchsvolle Setups.

Die Plattform setzt voraus, dass jemand im Unternehmen die Konfiguration, Rollenmodelle und Integrationen aktiv pflegt.

JumpCloud

JumpCloud ist eine Cloud-Directory-Plattform die sich explizit an KMU und den Mid-Market richtet. JumpCloud Identitätsmanagement kombiniert Verzeichnisdienste, SSO, MFA und Gerätemanagement in einer Plattform. Eine interessante Option ist JumpCloud für Unternehmen mit gemischten OS-Umgebungen (Windows, macOS, Linux), die ein zentrales Nutzerverzeichnis in der Cloud suchen, ohne auf eine klassische Windows-Serverstruktur angewiesen zu sein.

JumpCloud ist ein Self-Service-Tool. Konfiguration, Rollenpflege, Onboarding-Workflows und Offboarding-Prozesse liegen komplett beim Kunden. Für Unternehmen mit einem Accidental IT Owner, also jemandem, der IT nebenbei mitverwaltet, bedeutet das: Du bekommst ein leistungsfähiges Werkzeug, musst es aber selbst bedienen.

Google Workspace als Identity Provider

Für Google-zentrische Unternehmen fungiert Google Workspace bereits als Identity Provider, oft ohne es explizit so zu benennen. Grundlegende IAM-Funktionen sind integriert: gruppenbasierte Zugriffsverwaltung, MFA-Authentifizierung, Verzeichnisdienste und die Möglichkeit, Nutzerkonten zentral zu verwalten.

Allerdings stößt Google Workspace bei komplexeren Anforderungen an seine Grenzen. Echtes Identitätslebenszyklusmanagement, automatisierte Benutzerbereitstellung über den Google-Kosmos hinaus oder granulare Zugriffszertifizierungen sind nicht vorgesehen. Es fehlt an nativen Lifecycle-Workflows für den Joiner-Mover-Leaver-Prozess und an tiefgreifender SaaS-Zugriffsmanagement-Funktionalität.

Viele KMU haben Google Workspace bereits im Einsatz und nutzen es de facto als ihr zentrales Verzeichnis. Plattformen wie deeploi integrieren Google Workspace als autoritatives Verzeichnis und ergänzen es um genau den operativen Layer, der fehlt: automatisiertes On- und Offboarding, rollenbasierte Bundles und zentrales Account-Management über Google hinaus. So wird aus einem grundlegenden Identity Provider eine vollständige Cloud-Zugriffsmanagement-Lösung.

Ob Microsoft 365 oder Google Workspace: deeploi integriert sich mit deinem bestehenden Identity Provider und übernimmt das komplette Zugriffsmanagement operativ.

Jetzt Zugriffsmanagement mit deeploi automatisieren

Welches IAM-Tool passt zu deinem Unternehmen?

Nicht jedes Unternehmen braucht dieselbe IAM-Lösung. Die richtige Wahl hängt von drei Faktoren ab: deiner Unternehmensgröße, deinem bestehenden Tech-Stack und den Ressourcen, die du für Betrieb und Pflege aufbringen kannst.

Viele KMU zögern mit dem Schritt, weil sie glauben, zu klein für strukturiertes Zugriffsmanagement zu sein. Dabei liegt die Schwelle überraschend niedrig: Spätestens ab 30 Mitarbeitenden entstehen ohne Berechtigungskonzept blinde Flecken bei Zugriffen, Rollen und ausgeschiedenen Mitarbeitenden.

Bevor du dich für ein IAM-Tool entscheidest, solltest du die folgenden Auswahlkriterien systematisch durchgehen. Sie helfen dir, Lösungen zu identifizieren, die wirklich zu deinem Alltag passen, statt Features zu bezahlen, die niemand konfiguriert.

Checkliste: Die wichtigsten Auswahlkriterien für IAM

Der Wechsel ist oft die größte Hürde: Viele Unternehmen bleiben bei einer suboptimalen Lösung, weil der Wechsel aufwendig wirkt. Verständlich, denn die Migration von Verzeichnisdiensten, Gruppenstrukturen und SaaS-Zugängen ist tatsächlich der schwierigste Teil. Deshalb lohnt es sich, den Wechsel realistisch zu planen. Starte mit einer Bestandsaufnahme: Welche Tools nutzt dein Team, wer hat welche Zugänge, und wo gibt es undokumentierte Berechtigungen? Kläre, wer die Migration intern begleitet, oder ob du externe Unterstützung brauchst.

Wie aufwendig der Wechsel tatsächlich ist, hängt stark vom gewählten Anbieter ab. Bei klassischen IAM-Tools liegt die gesamte Migrationsarbeit intern: Verzeichnisse einrichten, Gruppen konfigurieren, Workflows aufbauen. Bei deeploi begleitet das Support-Team den gesamten Onboarding-Prozess aktiv, sodass der Zeitaufwand intern deutlich geringer ausfällt. In der Regel sind Unternehmen in ein bis vier Wochen einsatzbereit, je nach Größe und Komplexität des bestehenden Tech-Stacks.

Besonders für KMU gilt: Wähle nicht das Tool mit den meisten Features, sondern das, bei dem jemand die Arbeit dahinter übernimmt. Denn das beste Berechtigungskonzept nützt nichts, wenn es niemand pflegt.

Häufige IAM-Fehler und ihre Folgen

Viele KMU machen beim Thema IAM immer wieder dieselben Fehler. Die Technik ist oft vorhanden, aber die Prozesse dahinter fehlen oder werden nicht konsequent gelebt. Das Ergebnis: Sicherheitslücken, Compliance-Verstöße und unnötiger manueller Aufwand.

Die häufigsten Fehler im Überblick:

- Überdimensionierte Tool-Auswahl: Enterprise-Lösungen werden eingekauft, obwohl niemand im Unternehmen die Kapazität hat, sie zu konfigurieren und zu pflegen. Die Lizenz läuft, das Tool verstaubt.

- Fehlende HR-Integration: Onboarding und Offboarding laufen getrennt von der Personalverwaltung. Neue Mitarbeitende werden in den HR-Plattformen angelegt, aber niemand stößt automatisch die IT-Bereitstellung an. Der Joiner-Mover-Leaver-Prozess bleibt manuell.

- Vernachlässigtes Offboarding: Accounts werden beim Austritt nicht vollständig deaktiviert. Ehemalige Mitarbeitende behalten Zugang zu Slack, Google Drive oder SaaS-Tools, manchmal wochen- oder monatelang.

- Privilege Creep: Zugriffsrechte werden bei Rollenwechseln oder Projekten vergeben, aber nie wieder entzogen. Über Monate sammeln sich Berechtigungen an, die weit über das Least-Privilege-Prinzip hinausgehen.

- IAM auf MFA reduziert: Multi-Faktor-Authentifizierung wird als ausreichende IAM-Lösung betrachtet. Dabei adressiert MFA nur die Frage „Ist die richtige Person eingeloggt?", nicht „Sollte diese Person überhaupt noch Zugriff haben?".

Ein verbreitetes Missverständnis dahinter: MFA sichert den Login ab, aber nicht den Lebenszyklus. Wer Zugriff hat, wie lange und auf welche Ressourcen, bleibt ohne Lifecycle-Management ungeklärt.

Ein konkretes Szenario verdeutlicht das Risiko: Eine Mitarbeiterin verlässt das Unternehmen. Ihr Google-Account wird deaktiviert, aber ihre Zugänge zu Slack, einem Projektmanagement-Tool und einem geteilten Google-Drive-Ordner bleiben aktiv. Drei Monate später fällt es bei einer internen Prüfung auf. Nach Art. 32 der DSGVO sind Unternehmen verpflichtet, geeignete technische und organisatorische Maßnahmen zum Schutz personenbezogener Daten zu treffen. Aktive Zugänge ehemaliger Mitarbeitender verstoßen gegen diese Anforderung und begründen ein reales Haftungsrisiko.

{{cta}}

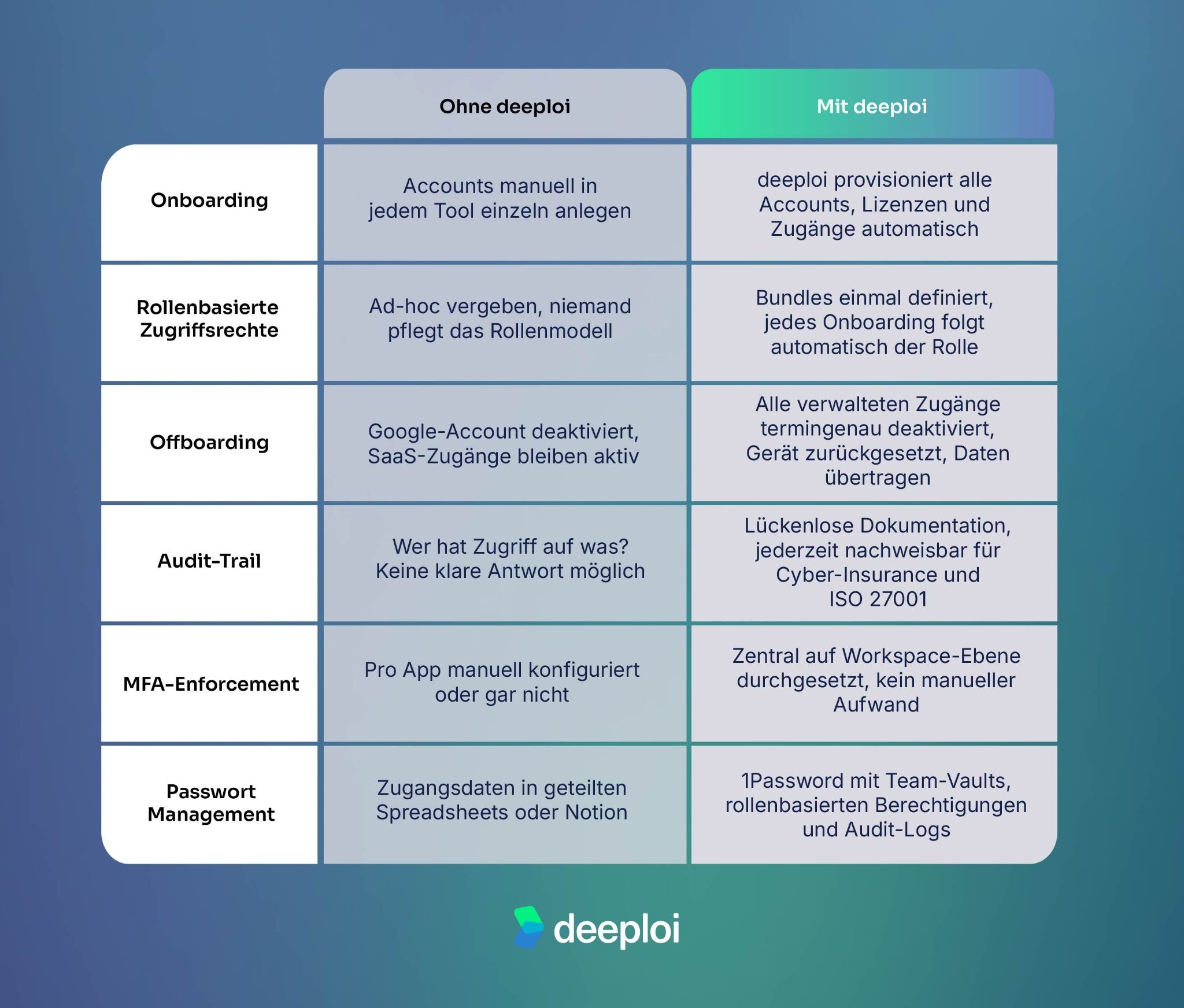

IAM und Zugriffsmanagement mit deeploi automatisieren

Die zuvor beschriebenen Fehler haben eines gemeinsam: Sie entstehen nicht durch fehlende Technik, sondern durch fehlende operative Umsetzung. Genau hier setzt deeploi an. Als IT-as-a-Service-Plattform ersetzt deeploi nicht deinen Identity Provider wie Microsoft Entra ID oder Google Workspace. Stattdessen übernimmt deeploi die gesamte operative Arbeit, die auf dem Identity Provider aufsitzt: Accounts erstellen, Zugriffsrechte zuweisen, Rollen pflegen, Offboarding vollständig durchführen.

Das Ergebnis: Dein Berechtigungskonzept wird nicht nur einmal aufgesetzt, sondern bei jedem Onboarding, Rollenwechsel und Offboarding automatisch umgesetzt. Du gewinnst Zeit zurück, reduzierst Sicherheitsrisiken durch verwaiste Accounts und kannst nachweisen, wer wann Zugriff auf welche Systeme hatte.

Was das in der Praxis bedeutet, zeigt das Beispiel von Hanseranking: Das Unternehmen reduzierte den Zeitaufwand für On- und Offboardings von über drei Stunden auf drei bis fünf Minuten, ganz ohne eigene IT-Abteilung. Statt manuelle Checklisten abzuarbeiten und Zugänge einzeln zu vergeben, läuft der gesamte Prozess heute automatisiert über deeploi. Das Ergebnis: weniger Fehler, keine verwaisten Accounts und ein erster Arbeitstag, an dem neue Teammitglieder direkt loslegen können.

Fazit: IAM-Tool oder operativer Partner?

Dedizierte IAM-Lösungen wie Microsoft Entra ID, Okta oder JumpCloud decken den IAM-Bedarf technisch ab, setzen aber voraus, dass jemand die Arbeit dahinter übernimmt. Für Unternehmen ohne eigenes IT-Team oder solche, die ihre IT-Abteilung entlasten möchten, stellt sich die Frage: Wer kümmert sich darum?

deeploi beantwortet diese Frage anders. IAM ist bei deeploi kein separates Projekt, sondern automatischer Bestandteil jedes Onboardings, Rollenwechsels und Offboardings. Du behältst deinen bestehenden Identity Provider, deeploi übernimmt die operative Umsetzung.

Wenn du Zugriffsmanagement nicht als IT-Aufgabe, sondern als Grundlage für sicheres Wachstum verstehst, ist der nächste Schritt einfach: Vereinbare eine Demo und sieh selbst, wie deeploi dein Identitäts- und Zugriffsmanagement übernimmt.

FAQ

Brauchen KMU mit unter 200 Mitarbeitenden ein eigenes IAM-Tool?

Ab etwa 30 Mitarbeitenden wird strukturiertes Zugriffsmanagement sinnvoll. Für viele KMU reicht eine integrierte Plattformlösung wie deeploi, die IAM-Kernfunktionen wie automatisiertes On- und Offboarding, rollenbasierte Zugriffskontrolle und MFA-Enforcement abdeckt.

Wie hilft ein IAM-Tool bei der DSGVO-Compliance?

IAM-Funktionen wie Zugriffskontrollen, Audit-Trails und automatisiertes Deprovisioning adressieren direkt die Anforderungen aus Art. 32 DSGVO (technische Schutzmaßnahmen) und Art. 5 Abs. 1 lit. f (Vertraulichkeit und Integrität). So kann jederzeit nachgewiesen werden, wer wann auf welche Daten zugreifen konnte.

Was passiert mit Zugriffsrechten beim Offboarding?

Bei manuellen Prozessen bleiben Zugänge oft wochen- oder monatelang aktiv, was einen DSGVO-Verstoß darstellen kann. Automatisiertes Offboarding, etwa über deeploi, entzieht alle verwalteten Zugriffsrechte termingenau und dokumentiert den gesamten Vorgang lückenlos.

Reichen SSO und MFA als IAM-Lösung aus?

SSO und MFA sind wichtige Bausteine, aber keine vollständige IAM-Lösung. Ohne Identitätslebenszyklusmanagement und Zugriffs-Governance bleiben kritische Lücken offen: Privilege Creep, fehlendes Offboarding, keine Audit-Trails und unkontrollierte Berechtigungsansammlungen.